Diferencia entre revisiones de «Red Tor y Deep Web»

(Página creada con «{{#breadcrumb: }} A modo de introducción podemos decir que se le llama '''Deep Web''', también Dark Web, Hidden Web o Internet profunda, a todo el contenido existente en...») |

(→He oído que la Deep Web es horrible, peligrosa e ilegal ¿es verdad eso?) |

||

| Línea 21: | Línea 21: | ||

Contestando a la pregunta de este capítulo, la Deep Web no es ilegal (faltaría más que todo lo que no supieran los buscadores fuera ilegal), ni siquiera es ilegal la red Tor, se puede usar con total libertad, al menos en España. Lo que sí es ilegal es un montón de contenido localizado dentro de esa red, pero puesto que no se conoce donde está ese contenido físicamente, no se puede eliminar ni impedir el acceso. | Contestando a la pregunta de este capítulo, la Deep Web no es ilegal (faltaría más que todo lo que no supieran los buscadores fuera ilegal), ni siquiera es ilegal la red Tor, se puede usar con total libertad, al menos en España. Lo que sí es ilegal es un montón de contenido localizado dentro de esa red, pero puesto que no se conoce donde está ese contenido físicamente, no se puede eliminar ni impedir el acceso. | ||

| − | Antes de pasar al siguiente capítulo me gustaría aclarar que Tor no garantiza el anonimato de sus usuarios, de hecho en los documentos filtrados por Edward Snowden en 2013 se habla de que la Agencia de Seguridad Nacional de Estados Unidos (NSA) ha conseguido romper Tor y obtener toda la información de sus usuarios. Sucesos que corroboran esto es que ya ha habido personas detenidas que operaban en la red Tor y que el número de páginas webs extremadamente ilegales (tráfico de cuerpos muertos, muertes online en vivo, tráfico de niños... etc) se está viendo reducido. | + | Antes de pasar al siguiente capítulo me gustaría aclarar algo, no es del todo cierto que exista una red donde absolutamente nadie puede ver la IP de los usuarios que usan esan red, ni de los servicios de esa red. Tor no garantiza el anonimato de sus usuarios, de hecho en los documentos filtrados por Edward Snowden en 2013 se habla de que la Agencia de Seguridad Nacional de Estados Unidos (NSA) ha conseguido romper Tor y obtener toda la información de sus usuarios. Sucesos que corroboran esto es que ya ha habido personas detenidas que operaban en la red Tor y que el número de páginas webs extremadamente ilegales (tráfico de cuerpos muertos, muertes online en vivo, tráfico de niños... etc) se está viendo reducido. |

== ¿Cómo consigue Tor el anonimato en la red? == | == ¿Cómo consigue Tor el anonimato en la red? == | ||

Revisión de 17:12 4 ene 2015

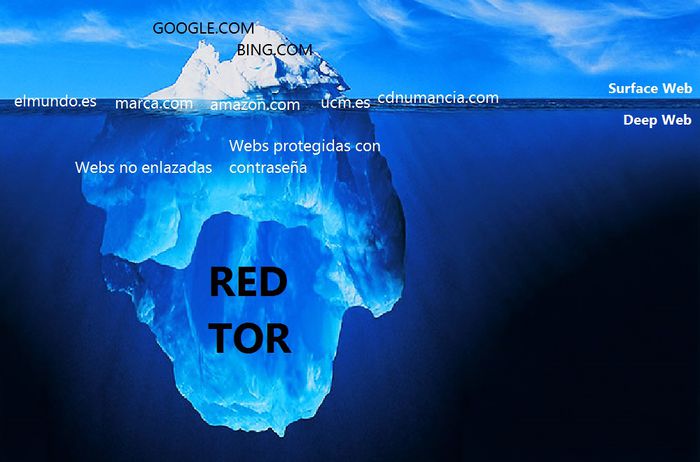

A modo de introducción podemos decir que se le llama Deep Web, también Dark Web, Hidden Web o Internet profunda, a todo el contenido existente en Internet que no puede ser indexado en los buscadores. Digamos que todo lo que no puede saber el buscador de Google forma parte de la Deep Web.

A menudo se confunde este término con la red Tor, una red superpuesta sobre Internet que permite navegar de forma anónima y donde se encuentran gran cantidad de páginas web ilegales debido a este anonimato, más adelante explicaré en profundidad esto. La red Tor pertenece a la Deep Web debido a que los buscadores no pueden rastrear el contenido de dicha red.

Contenido

Me acabas de dejar de piedra, ¿Google no lo sabe todo?

El buscador de Google, al igual que los demás, lo único que hace es lanzar un software rastreador (Arañas web) sobre unas pocas páginas web rastreando su código HTML e indexándolo en su base de datos, y recursivamente, accede a las páginas enlazadas desde las páginas ya rastreadas e indexadas.

Teniendo esto claro pensemos lo siguiente, ¿qué pasa si hay una página web que no la han enlazado desde ninguna otra página? ¿qué pasa si para acceder a una página hay que introducir un usuario y una contraseña? En estos casos para cualquier buscador es imposible acceder a esa información, por lo que ese contenido forma parte de la Deep Web.

He oído que la Deep Web es horrible, peligrosa e ilegal ¿es verdad eso?

Vamos a ir analizando poco a poco esto. Para empezar piensa una cosa, para acceder a casi todo el contenido de Tuenti necesitas identificarte con tu usuario y contraseña ¿no?, luego ese contenido no puede ser indexado por los buscadores, por lo que ese contenido forma parte de la Deep Web. ¿Y Tuenti es ilegal o peligrosa? Pobrecillos, encima de que se han quedado solitos en su red social encima no les quieras ilegalizar.

Sin embargo, ya que estamos hablando de ilegalidades, suponte que quieres compartir contenido ilegal con el resto del mundo, pero obviamente no quieres que te detengan. Una opción podría ser crearte una página web siendo necesaria una contraseña para acceder, contraseña que sólo darías a aquellas personas a las que quieres que accedan a ese contenido ilegal. Esto tiene varias pegas, ¿y si quieres que absolutamente todo el mundo pueda acceder a ese contenido ilegal? ¿y si la policía de alguna manera consigue la contraseña? ¿y si alguien denuncia la página al ver ese contenido? En menos de lo que imaginas acabarías detenido, tu IP te delata.

Lo que estaría bien es crear una página web que no se pudiera saber su IP, pero no sólo eso, si no que nadie pudiera saber tampoco la IP de la gente que visita esa página, absolutamente nadie, ni siquiera el propio creador de la página. ¿Sería curioso verdad? Pues tengo que deciros que eso ya existe, que se llama la red Tor, y que se considera lo más profundo de la Deep Web, una red superpuesta sobre Internet que nos permite navegar de forma anónima por miles de webs ocultas pero donde, por esto precisamente, encontramos muchísimo contenido ilegal y unas aberraciones que podrían dejarnos traumatizados. Por eso hay que tener mucho cuidado de las páginas que se visitan en esta red.

Contestando a la pregunta de este capítulo, la Deep Web no es ilegal (faltaría más que todo lo que no supieran los buscadores fuera ilegal), ni siquiera es ilegal la red Tor, se puede usar con total libertad, al menos en España. Lo que sí es ilegal es un montón de contenido localizado dentro de esa red, pero puesto que no se conoce donde está ese contenido físicamente, no se puede eliminar ni impedir el acceso.

Antes de pasar al siguiente capítulo me gustaría aclarar algo, no es del todo cierto que exista una red donde absolutamente nadie puede ver la IP de los usuarios que usan esan red, ni de los servicios de esa red. Tor no garantiza el anonimato de sus usuarios, de hecho en los documentos filtrados por Edward Snowden en 2013 se habla de que la Agencia de Seguridad Nacional de Estados Unidos (NSA) ha conseguido romper Tor y obtener toda la información de sus usuarios. Sucesos que corroboran esto es que ya ha habido personas detenidas que operaban en la red Tor y que el número de páginas webs extremadamente ilegales (tráfico de cuerpos muertos, muertes online en vivo, tráfico de niños... etc) se está viendo reducido.

¿Cómo consigue Tor el anonimato en la red?

Si analizamos el nombre Tor igual nos da alguna pista de su funcionamiento.

Tor se llama así porque son las iniciales de The Onion Router, el router de cebolla. ¿De cebolla?¿Es un router comestible? No, aún no hemos llegado a eso. Se llama así porque para hacer posible el anonimato usa el encaminamiento de cebolla, una idea de enrutamiento que persigue el enrutado anónimo, de tal manera que cada router sólo sepa la información esencial para que se pueda conseguir la comunicación (quien le ha enviado el paquete al router actual, y cual es el siguiente salto), y para conseguir esto el mensaje se encapsula en varias capas, como las capas de una cebolla, de ahí su nombre.

El encaminamiento de cebolla como he dicho antes es una idea, y de esta idea ha habido varias implementaciones, aunque la más conocida con muchísima diferencia es Tor. Cabe destacar que Tor es la evolución de otra implementación del encaminamiento de cebolla llamada Onion Routing, un proyecto desarrollado por el Laboratorio de Investigación Naval de los Estados Unidos.

Ahora que estamos ya en contexto vamos a ver cómo funciona Tor.

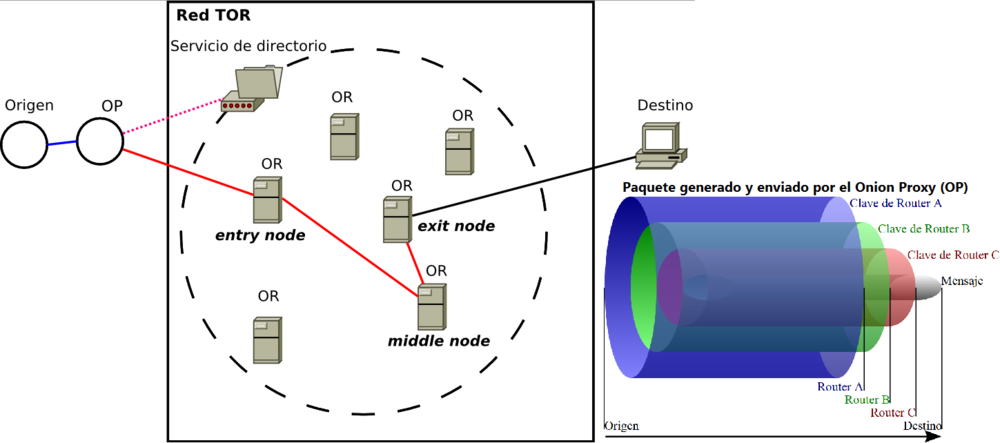

Esta imagen resume cómo funciona la red Tor. Visto así de golpe puede parecer algo tremendamente complicado, en realidad lo es, pero su funcionamiento básico que es el que vamos a ver aquí es bastante sencillo.

Tor se basa en 3 componentes bien claros:

- Los OR (Onion Routers), que son los routers de Tor.

- Los OP (Onion Proxy), que es el software local instalado en el ordenador del usuario que quiere navegar por la red Tor.

- Los Servicios de directorio, que son servidores que tienen el esquema de interconexión de todos los OR. Los OP se comunican con ellos para conseguir un camino entre los OR para enviar el mensaje al destino. Algunos OR hacen a la vez de OR y de Servicio de directorio.

Veamos paso por paso lo que ocurre cuando queremos enviar un mensaje al destino usando la red Tor.

- El navegador web de Tor (software que hace de OP) se comunica con un Servicio de directorio que le envía una ruta aleatoria de OR's por los que pasará el mensaje hasta llegar al destino, por defecto en Tor pasará por 3 OR (denominados entry node, middle node y exit node).

- Una vez recibida esta ruta, el OP se comunica con cada uno de los 3 OR para negociar las claves de cifrado (veremos a continuación para qué se usan estas claves).

- El OP encapsula el mensaje en un paquete IP poniendo la dirección IP del host destino como destino, y como origen el penúltimo OR (middle node). Todo este paquete lo cifra usando las claves que se negociaron con el último OR. El OP hace este mismo proceso pero con el middle node (poniendo como destino el exit node y como origen el entry node), y finalmente con el entry node. Nótese que el paquete final tendrá tantas "capas" como OR's participan en el encaminamiento (por defecto en Tor 3).

- El OP envía el paquete generado al primer OR (entry node), lo desencripta usando su clave y envía el contenido al segundo OR (middle node) que lo desencriptará usando su clave, pasando este contenido al tercer y último router (exit node) que lo desencriptará usando su clave obteniendo el contenido del mensaje original que será enviado finalmente al destino.

Vemos que para que todo esto sea posible hace falta procesamiento y ancho de banda (para los OR y los Servicios de directorio), este poder de procesamiento y ancho de banda es donado sin ánimo de lucro por un conjunto de organizaciones e individuos.

¿Es Tor beneficiosa para la sociedad?

O lo que es lo mismo ¿es buena idea que exista el internet anónimo?, e incluso podemos salirnos del mundo de la informática y hacernos una pregunta tremendamente relacionada ¿sería beneficioso para la sociedad vivir en un mundo en el que TODO vale, donde no hubiera leyes?

Esto es una opinión personal, podéis estar de acuerdo o no, yo creo que sería algo magnífico pero es completamente irrealizable para el ser humano, porque a mayor libertad es requerida una mayor responsabilidad, y vivimos en un mundo no responsable y cada vez menos humano.

Una prueba de ello es lo que ha ocurrido con Tor cuando se creía que se conseguía el anonimato al 100% (como hemos visto antes no está garantizado), han aparecido montones de páginas web que hacen pensar y mucho sobre los terribles pensamientos que tenemos los seres humanos y que no llevamos a cabo porque tenemos unos límites establecidos por la sociedad. Estos son algunos ejemplos de webs que se pueden encontrar en la red Tor:

- Tiendas online de drogas y armas (con envío urgente, como si fuera Amazon)

- Páginas de publicaciones personales de otra gente (cuentas bancarias, dirección del domicilio, secretos de su vida privada, fotos...)

- Páginas de tutoriales ilegales, como por ejemplo cómo crear una bomba casera capaz de destruir un centro comercial de 5 plantas, o cómo suicidarte.

- Montones de páginas de gore y pornografía infantil.

- Páginas para contratar sicarios.

- Páginas de venta y alquiler de niños.

- Youtube de muertes reales y muertes en directo.