Trabajo:Difusion de artículos sobre informática para el público general

Contenido

Objetivo

Escribir cuatro artículos relacionados con la informática explicados de una manera comprensible para el público general y publicarlos en un blog de Tumblr con una número de seguidores relativamente alto.

Artículos

Los cuatro artículos son los siguientes:

-¿Cómo serán las empresas del futuro? - El Blockchain: Empresas dirigidas por ordenadores: Subido al blog el día 15 de diciembre de 2015

-Software Libre, la eterna guerra por la libertad del uso de lo virtual: Subido al blog el día 22 de diciembre de 2015

-Cyberwarfare, una guerra de todos: Está en esta página más abajo, antes de colgarlo queríamos recibir el feedback de Samer.

-El peligro de las Wifi sin contraseña o Wifi "públicas": Está en esta página más abajo, antes de colgarlo queríamos recibir el feedback de Samer.

Los dos primeros artículos se pueden ver ya en el blog http://goo.gl/UuRswh .Para colgar los dos restantes queríamos antes recibir el feeedback de Samer y los dejamos en esta página más abajo.

El peligro de las Wifi sin contraseña o Wifi "públicas"

El desarrollo de los Smartphones y servicios de datos móviles nos permite hoy en día conectarnos internet prácticamente en cualquier lugar. Sin embargo, no es trivial el posible peligro que conlleva vincular nuestro móvil a una red Wifi que no sea la de nuestro hogar. Creemos que la seguridad es total y que nadie puede acceder a nuestros datos, pero, todo lo contrario, es mucho más fácil de lo que pueda parecer. Cada vez que nos conectamos a una red Wifi pública, nos exponemos a todos los posibles peligros. Por ejemplo, si accedemos a nuestras redes sociales, una persona mal intencionada puede interceptar esa comunicación y hacerse con nuestro usuario y contraseña. Unos de los trucos más viejos de la comunidad hacker es compartir la conexión de datos desde un dispositivo móvil (Android o IOS), llamar a la Wifi creada "Wifi Pública" y no asignarle una contraseña. La gran mayoría de personas se conectarían sin dudarlo. CUIDADO, puede SER UNA TRAMPA y comprometer muchos de tus datos personales. Pero OJO, no todo son trampas para los usuarios básicos cuyo único propósito es revisar su cuenta de Twitter, por ejemplo; también existen engaños para atacantes, conocidas como Honeypots wifis.

¿Qué es una Honeypots wifi?

De forma resumida son puntos Wifi con una seguridad mal configurada de manera intencionada a la que se puede acceder fácilmente. El objetivo de los Honeypots es propósito obtener la mayor cantidad de información posible del "atacante".

¿Cómo podemos evitar vincularnos a los Wifi Honeypots?

Lo primero, Debemos intentar no conectarnos a ningún hotspot (los hotspots de Madrid se pueden ver en http://www.gomadrid.com/maps/wi-fi-map.html).

¿Cómo podemos identificarlos los Honeypots?

En realidad, no hay reglas específicas que identifiquen los Honeypots; no hay forma de saberlo. No obstante, podemos tomar una serie de medidas para protegernos:

• Apagar el Wifi. Sin él no podemos conectarnos y, por tanto, estamos totalmente seguros a las amenazas.

• Intentar no usar Wifi abiertas, es más fiable usar la conexión 3G o 4G del móvil.

• Usar una VPN. Si no hay otra opción que conectarse a un Wifi, usar una VPN, añadiendo así un extra de seguridad a tu conexión mediante un túnel SSH.

Una vez que sabemos cómo protegernos cuando estamos fuera. Pero, ¿y en nuestra casa?

Lo primero, cuando contratamos un servicio de Internet, cambiar la contraseña, mejor cuanto más larga y compleja (utilizar más de 12 caracteres, mayúsculas, minúsculas y números).

Ahora, la mayoría de los routers vienen configurados con WPA + WPA2 o WPA2 (identifica la protección). Este tipo de protección unido a una contraseña compleja, puede hacer que lleve miles de años "romper" nuestra contraseña. Por otro lado, los routers un poco más antiguos tienen métodos de protección WEP, que fue el primer estándar en seguridad de redes inalámbricas. Este sistema encripta los datos, pero no es lo suficientemente seguro como para que un usuario pueda hackearnos con la ayuda de herramientas y tutoriales de acceso gratuito online. Para más detalles sobre el WEP, recomendamos leer el siguiente artículo [1]

En definitiva, es necesario crear conciencia del peligro al que nos exponemos por el simple hecho de conectarnos a Internet y, debido a que vivimos en una era donde todo es digital, es aún mucho más importante.

Fuentes

tiempos de cómputo para romper una contraseña WPA2 + WPA [2]

Como evitar Wifi Honeypots: [3]

Chema Alonso y el peligro del Wifi e Internet: [4]

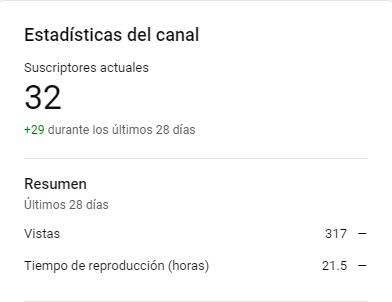

Estadísticas

Mostramos las estadísticas de los dos primeros artículos a día 24 de diciembre de 2015. Hay que tener en cuenta que en Tumblr se repostean los posts a otros blogs de Tumblr y que las estadísticas mostradas son solo las del blog original, el impacto total es mayor, pero no tenemos manera de contabilizarlo más que viendo al final de cada artículo cuántos blogs han puesto los artículos en los mismos. Se pueden asimismo ver los comentarios que han hecho los usuarios a los artículos.

En Tumblr cada vez que alguien le da a me gusta o a rebloguear permite que otras personas que siguen a los primeros vean el contenido y por lo tanto se consigue así mayor difusión, Tumblr llama "notas" al número de me gusta o reblogueo.

El número de notas del primer artículo es 21.

El número de notas del segundo artículo es 18.